Introdução

Esse post visa detalhar minha jornada e prover informações úteis para quem for se aventurar no exame eCPTXv2.

Continue reading “Review: eLearnSecurity Certified Penetration Tester eXtreme (eCPTXv2)”FootPrint and Fingerprint ass hell

Esse post visa detalhar minha jornada e prover informações úteis para quem for se aventurar no exame eCPTXv2.

Continue reading “Review: eLearnSecurity Certified Penetration Tester eXtreme (eCPTXv2)”In this post we will talk about the Heist, the second challenge for the HTB Track “Intro to Dante”.

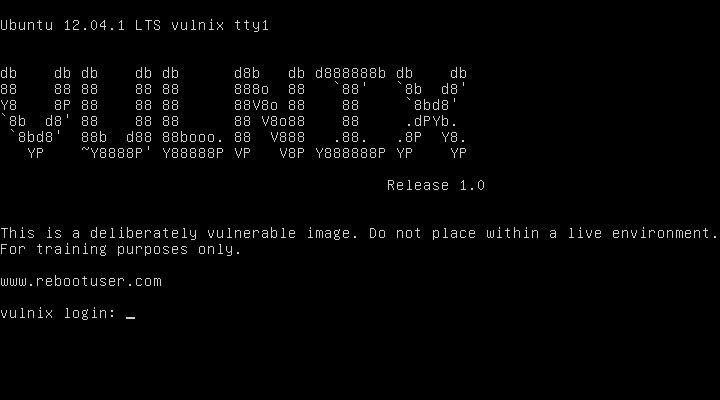

This post describe the necessary steps to gain root in Tr0ll 1 available on Vulnhub (https://www.vulnhub.com/). The goal for this box, according to the author Maleus (https://twitter.com/maleus21), is simple, gain root and get Proof.txt from the /root directory.

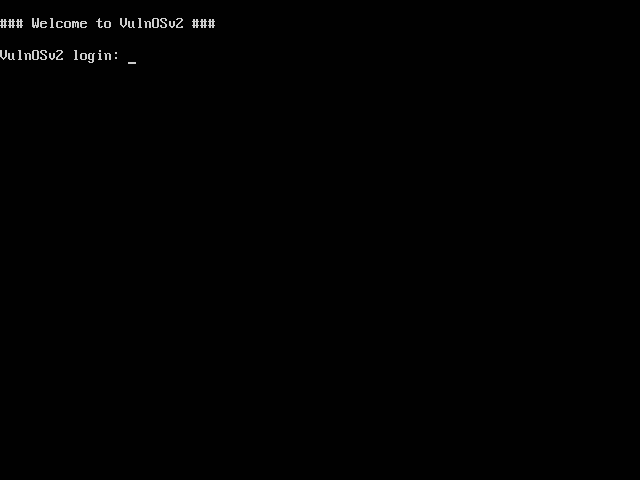

This post describe the necessary steps to gain root in VulnOS 2 available on Vulnhub (https://www.vulnhub.com/). The goals of this box, according to the autor c4b3rw0lf (https://twitter.com/@c4b3rw0lf), is to get root of the system and read the final flag.

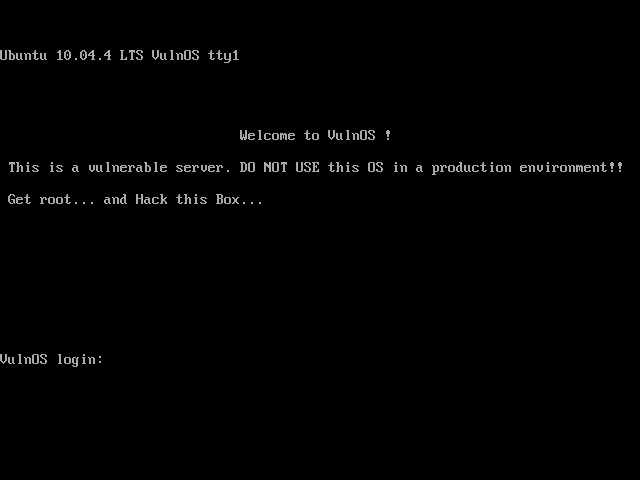

This post describe the necessary steps to gain root in VulnOS 1, available on Vulnhub (https://www.vulnhub.com/). The goal of this box, according to the autor c4b3rw0lf (https://twitter.com/c4b3rw0lf), is to get root and find all the vulnerabilities inside the OS.

This post describe the necessary steps to gain root in SkyTower: 1 available on Vulnhub (https://www.vulnhub.com/). This box, according to the autor Telspace (https://twitter.com/telspacesystems), was designed for the CTF at the ITWeb Security Summit and BSidesCPT (Cape Town).

This post describe the necessary steps to gain root in SickOS 1.2 available on Vulnhub (https://www.vulnhub.com/). This box, according to the autor D4rk ( https://twitter.com/D4rk36), is similar with the machines in the OSCP labs.

This post describe the necessary steps to gain root in SickOS 1.1 available on Vulnhub. This box, according to the autor D4rk (https://twitter.com/D4rk36), is similar with the machines in the OSCP labs.

Esse post é sobre a box Mr-Robot 1, fornecida pelo Vulnhub. Essa box é bem interessante pois tem uma tematica maneira e tem bastante detalhes não necessariamente relacionados com o desafio, mas sim com o seriado.

O objetivo dessa box é capturar 3 bandeiras, de acordo com a descrição da VM fornecida pelo autor na plataforma do VulnHub. Dá para deduzir que vão ser diferentes níveis de acesso, onde as flags vão ser encontradas.

Nesse post eu fiz a writeup da box Hacklab-Vulnix, fornecida pelo vulnhub, segundo fontes, é uma box OSCP like e mediante isso e meu exame da OSCP daqui uns meses, peguei essa box para praticar pro exame.

Durante os processo de ownar essa Box, eu fiquei um pouco confuso sobre uma etapa onde eu poderia alterar um determinado arquivo porém precisava reiniciar o serviço para poder validar as alterações e a unica forma que achei para fazer isso foi reiniciando a VM pela console do VirtualBox. Procurei algumas writeups dessa box e notei que eles também fizeram dessa forma. Mas de forma resumida, essa box faz bastante peso na exploração do serviço de NFS e suas configurações.